Một nghiên cứu mới công bố đã vén màn sự thật đáng lo ngại. Trong hơn 19 tỷ mật khẩu bị rò rỉ từ khoảng 200 sự cố an ninh mạng gần đây (từ tháng 4/2024 đến 2025), chỉ 6% là mật khẩu độc nhất, phần còn lại lặp lại với tần suất đáng báo động. Dữ liệu phản ánh một thực tế phũ phàng: người dùng vẫn đang bất chấp nguy hiểm chỉ để tiện cho bản thân.

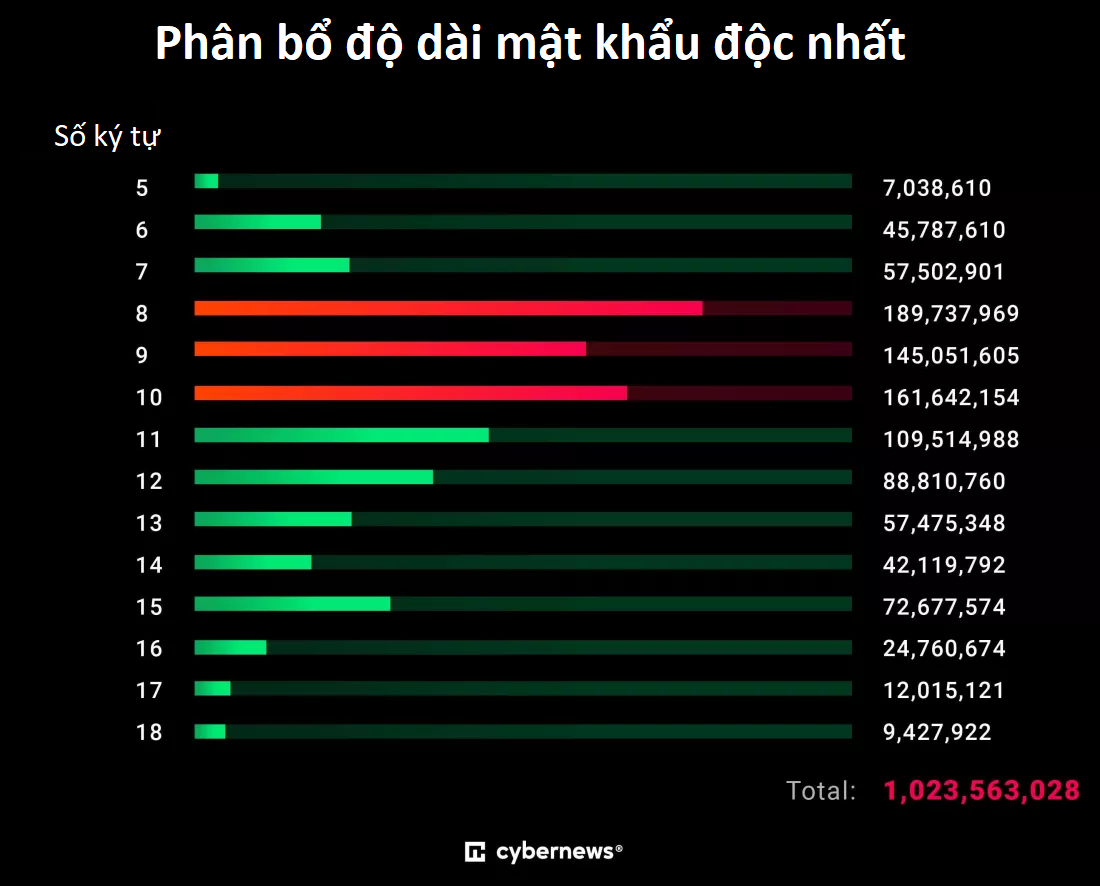

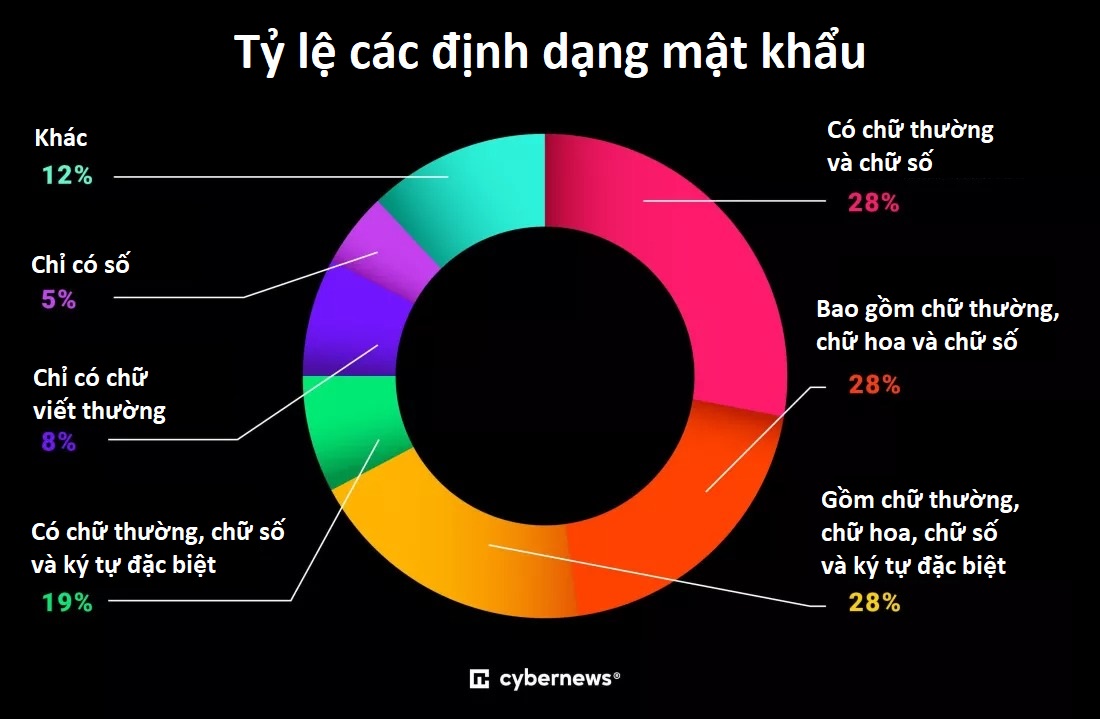

Các nhà nghiên cứu của Cybernews mô tả đây là một “đại dịch toàn cầu về việc tái sử dụng mật khẩu yếu”, với 42% người dùng chọn những mật khẩu dài từ 8-10 ký tự - mức tối thiểu mà nhiều hệ thống trực tuyến bắt buộc. Đáng buồn, 27% số mật khẩu đó chỉ gồm chữ thường và số, dễ đoán và dễ bị tấn công.

Tệ hơn, những chuỗi như “1234” đã xuất hiện hơn 727 triệu lần, trong khi các từ như “password” và “admin” cũng lần lượt có mặt trong 56 triệu và 53 triệu mật khẩu. Những lựa chọn quen tay ấy lại chính là điểm yếu chí tử mà tin tặc luôn khai thác đầu tiên.

Người dùng ngày nay không thiếu giải pháp để bảo vệ bản thân, từ trình quản lý mật khẩu đến xác thực hai yếu tố, nhưng đồng thời cũng ngại thay đổi. Việc đặt một mật khẩu mạnh không khó, nhưng giữ thói quen bảo mật nghiêm túc mới là điều nhiều người ngại thực hiện nhất.

" Những lựa chọn mật khẩu như vậy khiến người dùng trở thành mục tiêu dễ dàng cho các cuộc tấn công brute-force (tấn công thử mọi khả năng) ", chuyên gia Neringa Macijauskaitė tại Cybernews nhận định.

Tuy nhiên, ông Macijauskaitė cũng nhận thấy một xu hướng tích cực trong việc phức tạp hóa mật khẩu.

" Theo nghiên cứu về mật khẩu yếu nhất mà chúng tôi thực hiện năm 2022, chỉ có 1% mật khẩu sử dụng kết hợp chữ thường, chữ hoa, số và ký tự đặc biệt. Đến nay, con số đó đã tăng lên 19%, phản ánh ảnh hưởng từ các yêu cầu nghiêm ngặt hơn của nền tảng và sự cải thiện - dù chậm nhưng có thể đo lường được - trong hành vi của người dùng ", ông nói.

Trong cuộc khảo sát, các chuyên gia bảo mật đã rà soát số dữ liệu nặng 213 GB, bao gồm tới 19.030.305.929 mật khẩu. Những con số khổng lồ một lần nữa nhắc nhở rằng trong thời đại số, sự lười biếng 4.0 số có thể là kẽ hở lớn nhất của mọi hệ thống bảo mật.

Cybernews cũng nêu ra một số điều nên làm để tạo ra một mật khẩu mạnh mẽ:

- Sử dụng trình quản lý mật khẩu: Các công cụ này sẽ tạo và lưu trữ những mật khẩu mạnh, duy nhất cho từng dịch vụ, giúp giảm thiểu thói quen tái sử dụng mật khẩu trên nhiều nền tảng khác nhau.

- Không bao giờ tái sử dụng mật khẩu: Hãy đảm bảo mật khẩu của bạn dài tối thiểu 12 ký tự, bao gồm chữ hoa, chữ thường, chữ số và ít nhất một ký tự đặc biệt. Tránh sử dụng từ ngữ có nghĩa, tên riêng, dãy số liên tiếp hoặc các chuỗi dễ đoán khác.

- Kích hoạt xác thực đa yếu tố (MFA) bất cứ khi nào có thể: MFA bổ sung một lớp bảo mật thứ hai, làm giảm nguy cơ bị truy cập trái phép ngay cả khi mật khẩu đã bị lộ.

- Các tổ chức cần áp dụng chính sách mật khẩu nghiêm ngặt, yêu cầu độ dài tối thiểu 12 ký tự, lý tưởng là 16 ký tự, kết hợp giữa chữ hoa, chữ thường, số và ký tự đặc biệt. Trong bảo mật, độ phức tạp có giá trị hơn độ dài đơn thuần. Các tổ chức cũng cần đảm bảo triển khai thuật toán băm dữ liệu phù hợp, cùng với các cấu hình an toàn, đồng thời thường xuyên rà soát và cập nhật các tiêu chuẩn bảo mật liên quan đến việc truyền và lưu trữ dữ liệu.

- Thường xuyên rà soát quyền truy cập và tiến hành kiểm tra bảo mật định kỳ: Việc này sẽ giúp doanh nghiệp nâng cao tư thế phòng thủ an ninh mạng, đồng thời giảm thiểu nguy cơ rò rỉ thông tin cá nhân của người dùng.

- Theo dõi và phản ứng kịp thời trước các sự cố rò rỉ thông tin xác thực: Các tổ chức nên triển khai các công cụ và nền tảng có khả năng phát hiện rò rỉ tài khoản theo thời gian thực, từ đó có thể khóa truy cập hoặc yêu cầu thay đổi mật khẩu ngay lập tức đối với những tài khoản bị ảnh hưởng.